工控及自動化產品選型 聚焦工業自動化控制軟件的關鍵考量

在工業自動化系統中,硬件是骨架,而控制軟件則是其靈魂與大腦。隨著智能制造和工業4.0的深入推進,工業自動化控制軟件的選擇已成為決定系統效能、靈活性與未來可擴展性的核心環節。本文旨在系統梳理工控及自動化產品選型中,針對控制軟件部分的關鍵考量因素,為工程師與決策者提供清晰的選型路徑。

一、明確核心需求與系統架構

選型的第一步是回歸根本,明確項目或生產線的具體需求。這包括:

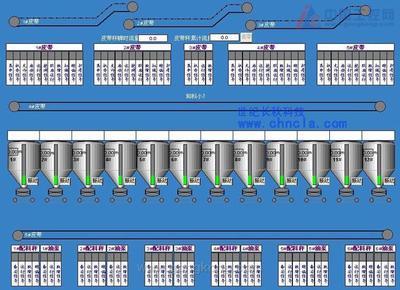

- 控制任務類型:是離散邏輯控制(如PLC擅長的裝配線)、過程控制(如DCS主導的化工流程),還是運動控制(如CNC、機器人)?或是幾者的混合?

- 系統規模與復雜度:I/O點數量、控制回路多寡、網絡節點規模以及所需實現的算法復雜度。

- 行業特殊要求:例如,制藥行業對FDA 21 CFR Part 11合規性的要求,汽車行業對高實時性和安全性的追求。

- 與現有系統的集成:需要考慮新軟件如何與已有的ERP、MES、SCADA系統或底層硬件(如不同品牌的PLC、儀表)進行數據交換與協同。

二、關鍵軟件特性評估

在需求明確后,應對軟件本身的核心特性進行深入評估:

- 編程與開發環境:

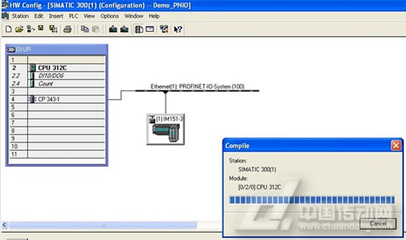

- 標準化與開放性:是否支持IEC 61131-3標準(LD, FBD, SFC, ST, IL等語言)?是否支持高級語言(如C/C++、Python)集成,以滿足復雜算法需求?

- 易用性與工程效率:圖形化界面是否直觀?是否提供豐富的功能塊庫、代碼復用和版本管理功能?調試與仿真工具是否強大?

- 實時性與確定性:工業控制對時序有嚴格要求。需評估軟件的任務調度機制、循環周期的最小與穩定性、中斷響應時間等,確保能滿足最嚴苛的工藝節拍。

- 通信與互操作性:

- 協議支持:是否原生支持主流的工業以太網協議(如PROFINET, EtherNet/IP, EtherCAT, OPC UA)及現場總線?OPC UA(特別是TSN和PubSub)的支持對于實現IT/OT融合至關重要。

- 數據集成能力:能否輕松與上層信息系統(MES/ERP)及云平臺進行安全、高效的數據交互?

- 安全性與可靠性:

- 功能安全:若涉及安全控制,軟件是否支持相關安全標準(如IEC 61508, IEC 62061),并可與安全PLC協同工作?

- 信息安全(網絡安全):是否提供用戶權限管理、審計追蹤、通信加密等特性,以應對日益嚴峻的工業網絡威脅?

- 高可用性:是否支持冗余、熱備等機制,確保系統不間斷運行?

- 可擴展性與可維護性:軟件架構是否模塊化?能否在不影響現有系統運行的情況下,平滑地增加新功能或擴展系統規模?遠程診斷、維護和更新能力也是降低全生命周期成本的重點。

三、供應商生態與全生命周期成本

軟件選型不僅僅是技術選擇,更是選擇合作伙伴:

- 供應商實力與支持:供應商的行業經驗、技術團隊的專業水平、本地化技術支持與培訓服務的質量、響應速度等,直接影響項目的實施與后期運維。

- 生態系統:軟件是否擁有活躍的開發者社區、豐富的第三方插件或硬件合作伙伴?強大的生態意味著更易獲得解決方案和人才。

- 許可與成本模型:清晰了解軟件的許可方式(按點位、按功能模塊、訂閱制等)、首次投入成本以及長期的升級、維護費用。計算總擁有成本(TCO)而非僅僅關注初始采購價。

四、面向未來的考量

在工業互聯網和數字化轉型背景下,選型需具備前瞻性:

- IT/OT融合能力:軟件是否具備向IT領域延伸的接口和能力,如支持容器化部署、微服務架構、與大數據/AI平臺集成,為數據驅動優化奠定基礎。

- 開放性與標準化:優先選擇遵循開放標準(如OPC UA, IEC 61499)的軟件,避免被單一廠商鎖定,為未來技術迭代保留靈活性。

- 云端協同:評估軟件是否支持邊緣計算與云平臺的協同,實現遠程監控、預測性維護和集中管理。

****

工業自動化控制軟件的選型是一個多目標權衡的決策過程,需要綜合技術指標、行業實踐、成本效益與戰略規劃。一個明智的選擇應是在滿足當前核心控制需求的前提下,構建一個開放、安全、可擴展的軟件平臺,使之不僅能驅動今天的生產線,更能靈活適應未來智能制造不斷演進的挑戰與機遇。建議組建跨部門的選型團隊,進行詳盡的需求分析、多廠商方案對比以及必要的概念驗證(PoC),從而做出最符合企業長期利益的決策。

如若轉載,請注明出處:http://m.winfos.com.cn/product/71.html

更新時間:2026-06-03 14:09:03